Bảo mật tốt phải bắt đầu từ Tầm nhìn – Tầm nhìn cho hệ thống mạng, các thiết bị mạng của tổ chức, các lỗ hổng và các mối đe dọa thường trực. Trong khi đó, các doanh nghiệp, tổ chức thường chỉ tập trung vào các công cụ bảo mật truyền thống như Firewall, Antil Virus…mà chưa có các giải pháp chuyên biệt xác định lỗ hổng trên toàn bộ môi trường network, hardware, software, web và các thành phần databse, trong khi lỗ hổng luôn sẵn sàng xuất hiện trên tất cả vùng này.

Bảo mật tốt phải bắt đầu từ Tầm nhìn – Tầm nhìn cho hệ thống mạng, các thiết bị mạng của tổ chức, các lỗ hổng và các mối đe dọa thường trực. Trong khi đó, các doanh nghiệp, tổ chức thường chỉ tập trung vào các công cụ bảo mật truyền thống như Firewall, Antil Virus…mà chưa có các giải pháp chuyên biệt xác định lỗ hổng trên toàn bộ môi trường network, hardware, software, web và các thành phần databse, trong khi lỗ hổng luôn sẵn sàng xuất hiện trên tất cả vùng này.

Nền tảng của chúng tôi cung cấp nhiều giải pháp về bảo mật đám mây, quản lý rủi ro về lỗ hổng bảo mật, phát hiện và ứng phó với mối đe dọa cũng như thông tin tình báo về mối đe dọa. Các giải pháp tốt nhất của chúng tôi kết hợp với chuyên môn chiến lược và nền tảng mạnh mẽ của chúng tôi cung cấp cho người dùng mọi thứ họ cần để bảo vệ môi trường của họ một cách dễ dàng.

- Rà quét, kiểm kê các tài nguyên mạng trong hệ thống CNTT, gộp nhóm, phân mức quan trọng để ưu tiên rà quét, đánh giá an ninh cũng như ưu tiên về quản trị bảo mật.

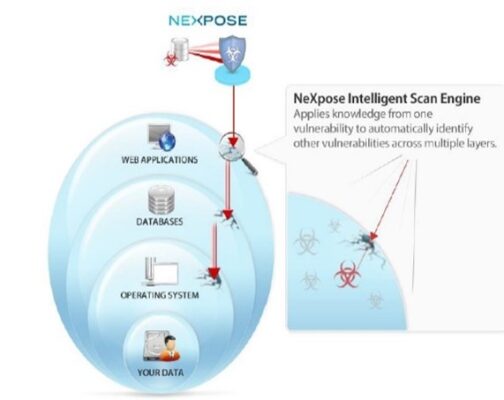

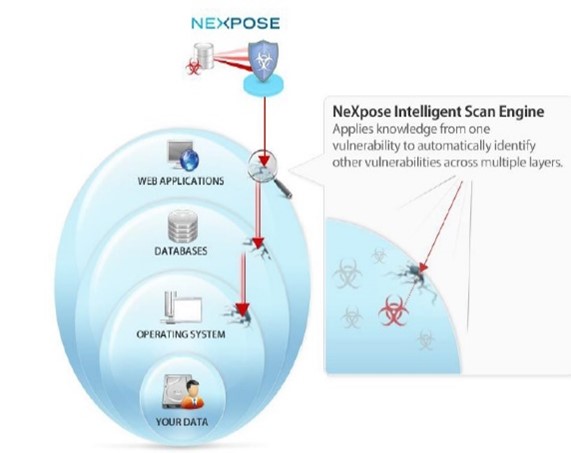

Giải pháp quản lý điểm yếu Nexpose:

Giải pháp quản lý điểm yếu Nexpose:

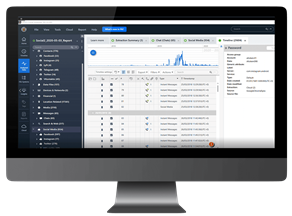

Nexpose là phần mềm quét lỗ hổng bảo mật chuyên nghiệp. Được sử dụng để đánh giá các lỗ hỗng an ninh thông tin cho hệ thống mạng hiện đại. Với các tính năng vượt trội :

- Cơ sở dữ liệu về lỗ hổng bảo mật lớn với hơn 50.000 lỗ hổng, 130.000 check.

- Cho phép Scan các công nghệ Web 2.0, AJAX, Flash based.

- Phát hiện cả những tài nguyên ảo hóa,Scan máy ảo đang power off

- Tùy chỉnh báo cáo, đề xuất phương án vá lỗi, hệ thống ticket system

- Mềm dẻo trong triển khai : phần cứng,phần mềm, ảo hóa…

- Hỗ trợ scan Database, web apps, network

- Mạng lưới cộng đồng rộng khắp được cập nhật thường xuyên.

Giải pháp kiểm tra thâm nhập cho các nhóm bảo mật tấn công Metasploit:

Metasploit là dòng sản phẩm kiểm tra mức độ ảnh hưởng khi các lỗ hổng bị khai thác, đưa ra báo cáo kiểm tra và đánh giá lại các lỗ hổng bảo mật đã được phát hiện.

- Có khả năng kiểm tra bảo mật, mô phỏng công nghệ của kẻ tấn công độc hại

- Kiểm tra ứng dụng web theo tiêu chuẩn Top 10 OWASP

- Hỗ trợ các định dạng báo cáo HTML, PDF, RTF, WORD và gửi đến email

- Khả năng tích hợp với hệ thống quản lý điểm yếu Nexpose, InsightVM

- Khả năng nhập dữ liệu từ các báo cáo của các công cụ Nessus, Core Impact, Qualys, NetSparker, Burp Session, Acunetix, AppScan, Retina, Amap

- Cơ sở dữ liệu với 2.300 exploits, 3.300 modules và payloads.

Đánh giá

Chưa có đánh giá nào.